Comprenda los riesgos más críticos de las aplicaciones web y cómo proteger su negocio desde el código

La seguridad de software dejó de ser

una preocupación exclusiva de las áreas técnicas para convertirse en un factor estratégico de

negocio. En un escenario donde los ciberataques son cada vez más sofisticados y frecuentes, las fallas en las aplicaciones

no representan solo problemas técnicos, sino riesgos reales para la reputación, la continuidad operativa y la

confianza del cliente.

En este contexto, la seguridad de las aplicaciones

web adquiere un papel protagonista. Después de todo, gran parte de las interacciones digitales, desde sistemas internos

hasta plataformas de comercio electrónico y servicios financieros, ocurre a través de Internet. Cada línea

de código expuesta en línea puede convertirse en una puerta de entrada para amenazas si no está debidamente

protegida.

Qué es el OWASP Top 10 y por qué

es importante

Para ayudar a empresas y desarrolladores a comprender

y mitigar estos riesgos, OWASP (Open Web Application Security Project o Proyecto Abierto de Seguridad de Aplicaciones

Web) mantiene el OWASP Top 10, uno de los documentos más relevantes del mundo en seguridad de aplicaciones web.

Se trata de una guía ampliamente reconocida

que reúne las diez categorías de vulnerabilidades más críticas basadas en datos reales, análisis

de especialistas y consenso global. Más que una lista, el OWASP Top 10 funciona como una alerta continua sobre los

principales puntos de atención en el desarrollo de software.

Su importancia radica en la practicidad: traduce

amenazas complejas en riesgos comprensibles y accionables, permitiendo que equipos técnicos y gestores tomen decisiones

más acertadas sobre seguridad desde el inicio de los proyectos.

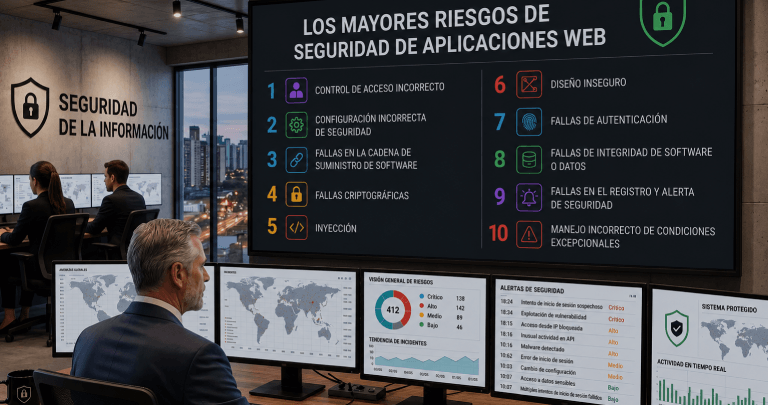

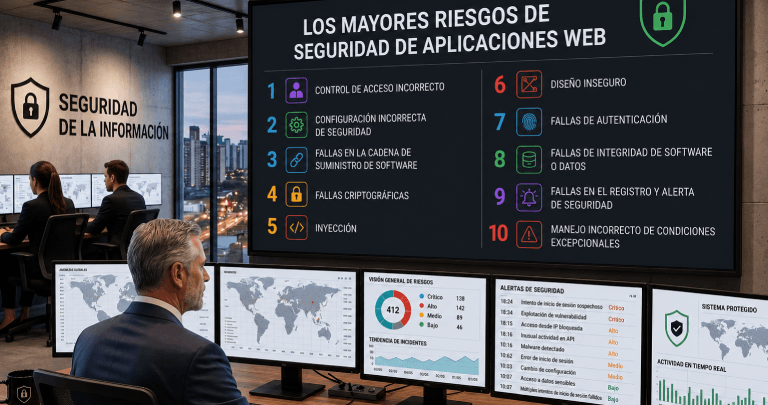

OWASP Top 10 2025: qué está

en evidencia

Esta es la lista OWASP 2025:

1. Control de Acceso Incorrecto

2. Configuración Incorrecta de Seguridad

3. Fallas en la Cadena de Suministro de Software

4. Fallas Criptográficas

5. Inyección

6. Diseño Inseguro

7. Fallas de Autenticación

8. Fallas de Integridad de Software o Datos

9. Fallas en el Registro y Monitoreo de Seguridad

10. Manejo Incorrecto de Condiciones Excepcionales

Comprenda cada punto

1. Control de Acceso Incorrecto: ocurre cuando

usuarios logran acceder a datos o funcionalidades sin la debida autorización, violando permisos definidos.

2. Configuración Incorrecta de Seguridad:

sucede cuando sistemas, servidores o aplicaciones son configurados de manera inadecuada, dejando brechas explotables.

3. Fallas en la Cadena de Suministro de Software:

involucran vulnerabilidades introducidas por bibliotecas, dependencias o componentes de terceros comprometidos.

4. Fallas Criptográficas: surgen por el

uso incorrecto o insuficiente de criptografía, exponiendo datos sensibles a interceptación o filtraciones.

5. Inyección: ocurre cuando entradas maliciosas

son interpretadas como comandos por el sistema, permitiendo manipulación indebida de datos o ejecución de código.

6. Diseño Inseguro: se refiere a fallas

en la concepción de la aplicación, donde los requisitos de seguridad no son considerados desde el inicio.

7. Fallas de Autenticación: ocurren cuando

los mecanismos de inicio de sesión y validación de identidad son débiles o están mal implementados.

8. Fallas de Integridad de Software o Datos: permiten

que código o datos sean alterados sin detección, comprometiendo la confiabilidad del sistema.

9. Fallas en el Registro y Monitoreo de Seguridad:

ocurren cuando eventos relevantes no son registrados o monitoreados adecuadamente, dificultando la detección de incidentes.

10. Manejo

Incorrecto de Condiciones Excepcionales: sucede cuando

errores y excepciones no son tratados correctamente, pudiendo revelar información sensible o abrir brechas de explotación.

Lo que revela la lista

La versión más reciente refuerza

una tendencia clara: la seguridad debe acompañar la evolución de las arquitecturas modernas y el uso creciente

de APIs, Computación en la Nube e Inteligencia Artificial.

Entre los principales puntos destacados, se

observa la continuidad de riesgos ya conocidos, como fallas de control de acceso, errores de configuración de seguridad

y vulnerabilidades relacionadas con inyección. Sin embargo, el escenario actual amplifica el impacto de estas fallas,

especialmente en entornos distribuidos y altamente integrados.

Otro aspecto relevante es el creciente enfoque

en fallas de diseño y arquitectura. Esto indica un cambio de mentalidad: no basta con corregir errores puntuales, es

necesario pensar en seguridad desde la concepción del sistema. Además, la cadena de suministro de software sigue

siendo un punto crítico, con dependencias externas que representan riesgos significativos cuando no se gestionan adecuadamente.

También cobra fuerza la preocupación

por la autenticación y la gestión de identidades, especialmente frente al aumento de ataques que explotan credenciales

comprometidas y mecanismos de autenticación mal implementados.

Tendencias de seguridad que no pueden ignorarse

El OWASP Top 10 2025 deja claro que la seguridad

ya no es una etapa aislada en el ciclo de desarrollo. Debe ser continua, integrada y estratégica.

Una de las principales tendencias es el fortalecimiento

del concepto de “security by design”, donde la seguridad se piensa desde el inicio y no se añade

posteriormente. Esto reduce costos, evita retrabajos y aumenta significativamente la robustez de las aplicaciones.

Otra tendencia importante es la adopción

de prácticas DevSecOps, que integran seguridad en el flujo de desarrollo y entrega continua. Automatizar pruebas

de seguridad e incorporar validaciones a lo largo del proceso se vuelve esencial para acompañar la velocidad de las

entregas modernas.

Además, la creciente complejidad de los

sistemas, impulsada por microservicios, APIs e IA, exige un enfoque más amplio de protección que vaya más

allá del código y considere todo el ecosistema digital.

Seguridad como ventaja competitiva

Las empresas que tratan la seguridad solo como

una obligación tienden a reaccionar ante los problemas. En cambio, aquellas que la ven como parte del valor entregado

al cliente se posicionan por delante en el mercado.

Garantizar la protección de datos, la

confiabilidad de los sistemas y la integridad de las operaciones no es solo una cuestión técnica. Es una ventaja

competitiva que impacta directamente en la confianza del cliente y en la sostenibilidad del negocio.

Visionnaire: 30 años desarrollando

software con seguridad desde la base

En Visionnaire, la seguridad nunca ha sido un

complemento. A lo largo de 30 años como Fábrica de Software, construimos una cultura sólida donde la

protección es parte esencial de todo el proceso de desarrollo.

Hoy, como Fábrica de IA, este compromiso

se vuelve aún más relevante. Trabajamos con tecnologías avanzadas, datos sensibles y sistemas críticos,

lo que exige un nivel todavía mayor de rigor en seguridad.

Nuestro enfoque integra buenas prácticas

desde la concepción hasta la entrega, alineando desarrollo, arquitectura y operaciones con los principios más

actuales de ciberseguridad. Esto significa reducir vulnerabilidades, anticipar riesgos y garantizar que cada solución

sea robusta, confiable y preparada para los desafíos del mundo digital.

Si la seguridad es una prioridad para su negocio,

también debe ser una prioridad en el desarrollo de su software. Contáctenos y descubra cómo Visionnaire puede ayudar a su empresa.