Entenda os riscos mais críticos das aplicações Web e como proteger seu negócio desde o código

A segurança de software deixou de ser uma preocupação

exclusiva das áreas técnicas para se tornar um fator estratégico de negócio. Em um cenário

onde ataques cibernéticos são cada vez mais sofisticados e frequentes, falhas em aplicações não

representam apenas problemas técnicos, mas riscos reais à reputação, à continuidade operacional

e à confiança do cliente.

É nesse contexto que a segurança de aplicações

Web ganha protagonismo. Afinal, grande parte das interações digitais, de sistemas internos a plataformas de

comércio eletrônico e serviços financeiros, acontece por meio da Internet. Cada linha de código

exposta à internet pode se tornar uma porta de entrada para ameaças, caso não seja devidamente protegida.

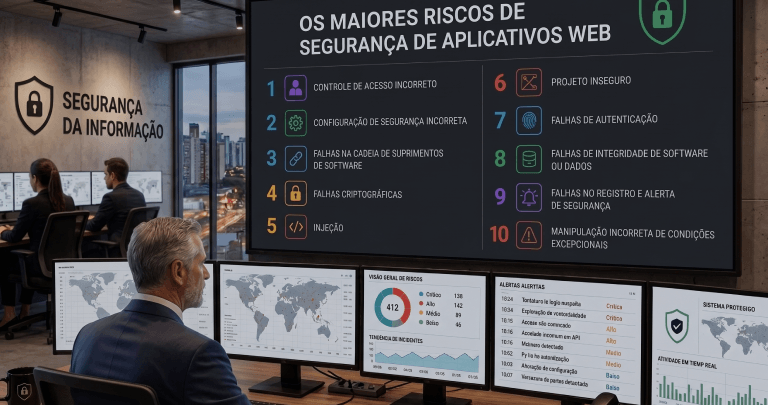

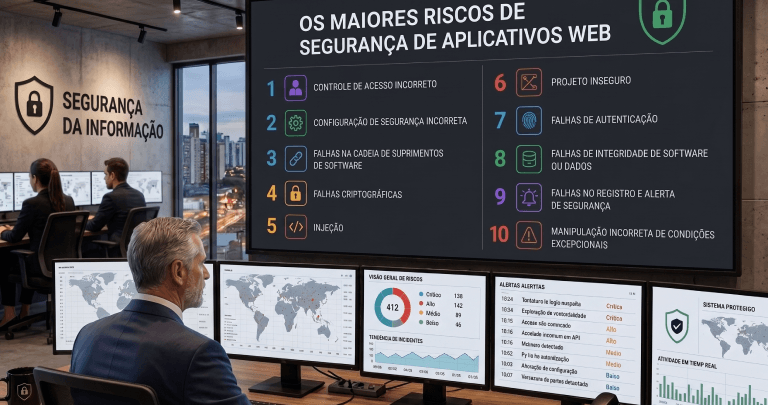

O que é o OWASP Top 10 e por que ele importa

Para ajudar empresas e desenvolvedores a entender e mitigar esses

riscos, o OWASP (Open Web Application Security Project ou Projeto de Segurança de Aplicações Web

Abertas, em tradução livre) mantém o OWASP Top 10, um dos documentos mais relevantes do mundo em segurança

de aplicações Web.

Trata-se de um guia amplamente reconhecido que reúne as

dez categorias de vulnerabilidades mais críticas com base em dados reais, análise de especialistas e consenso

global. Mais do que uma lista, o OWASP Top 10 funciona como um alerta contínuo sobre onde estão os principais

pontos de atenção no desenvolvimento de software.

Sua importância está na praticidade: ele traduz

ameaças complexas em riscos compreensíveis e acionáveis, permitindo que equipes técnicas e gestores

tomem decisões mais assertivas sobre segurança desde o início dos projetos.

OWASP Top 10 2025: o que está em evidência

Essa é a lista de 2025 do OWASP:

1. Controle de Acesso Incorreto

Entenda cada ponto

1. Controle de Acesso Incorreto: ocorre quando usuários conseguem acessar dados ou funcionalidades sem a devida

autorização, violando permissões definidas.

2. Configuração

de Segurança Incorreta: acontece quando sistemas, servidores ou

aplicações são configurados de forma inadequada, deixando brechas exploráveis.

3. Falhas

na Cadeia de Suprimentos de Software: envolvem vulnerabilidades introduzidas

por bibliotecas, dependências ou componentes de terceiros comprometidos.

4. Falhas

Criptográficas: surgem do uso incorreto ou insuficiente de criptografia,

expondo dados sensíveis a interceptação ou vazamento.

5. Injeção: ocorre quando entradas maliciosas são interpretadas como comandos pelo sistema,

permitindo manipulação indevida de dados ou execução de código.

6. Design

Inseguro: refere-se a falhas na concepção da aplicação,

onde requisitos de segurança não são considerados desde o início.

7. Falhas

de Autenticação: acontecem quando mecanismos de login e validação

de identidade são frágeis ou mal implementados.

8. Falhas

de Integridade de Software ou Dados: permitem que código ou dados

sejam alterados sem detecção, comprometendo a confiabilidade do sistema.

9. Falhas

de Registro e de Alertas de Segurança: ocorrem quando eventos relevantes

não são registrados ou monitorados adequadamente, dificultando a detecção de incidentes.

10. Manipulação

Incorreta de Condições Excepcionais: acontece quando erros

e exceções não são tratados corretamente, podendo revelar informações sensíveis

ou abrir brechas de exploração.

O que a lista aponta

A versão mais recente reforça uma tendência

clara: a segurança precisa acompanhar a evolução das arquiteturas modernas e do uso crescente de APIs,

Nuvem e Inteligência Artificial.

Entre os principais pontos de destaque, observa-se uma continuidade

de riscos já conhecidos, como falhas de controle de acesso, erros de configuração de segurança

e vulnerabilidades relacionadas a injeção. No entanto, o cenário atual amplia o impacto dessas falhas,

principalmente em ambientes distribuídos e altamente integrados.

Outro aspecto relevante é o foco crescente em falhas de

design e arquitetura. Isso indica uma mudança de mentalidade: não basta corrigir erros pontuais, é preciso

pensar segurança desde a concepção do sistema. Além disso, a cadeia de suprimentos de software

continua sendo um ponto crítico, com dependências externas representando riscos significativos quando não

gerenciadas adequadamente.

Também ganha força a preocupação

com autenticação e gerenciamento de identidades, especialmente diante do aumento de ataques que exploram credenciais

comprometidas e mecanismos de autenticação mal implementados.

Tendências de segurança que não podem

ser ignoradas

O OWASP Top 10 2025 deixa claro que segurança não

é mais uma etapa isolada no ciclo de desenvolvimento. Ela precisa ser contínua, integrada e estratégica.

Uma das principais tendências é o fortalecimento do conceito de “security by design”, em que

a segurança é pensada desde o início, e não adicionada posteriormente. Isso reduz custos, evita

retrabalho e aumenta significativamente a robustez das aplicações.

Outra tendência importante é a adoção

de práticas DevSecOps, que integram segurança ao pipeline de desenvolvimento e entrega contínua.

Automatizar testes de segurança e incorporar validações ao longo do processo se torna essencial para

acompanhar a velocidade das entregas modernas. Além disso, a crescente complexidade dos sistemas, impulsionada por

microsserviços, APIs e IA, exige uma abordagem mais abrangente de proteção, que vá além

do código e considere todo o ecossistema digital.

Segurança como diferencial competitivo

Empresas que tratam segurança apenas como uma obrigação

tendem a reagir a problemas. Já aquelas que a enxergam como parte do valor entregue ao cliente se posicionam à

frente no mercado. Garantir a proteção de dados, a confiabilidade dos sistemas e a integridade das operações

não é apenas uma questão técnica. É um diferencial competitivo que impacta diretamente

a confiança do cliente e a sustentabilidade do negócio.

Visionnaire: 30 anos desenvolvendo software com segurança

desde a base

Na Visionnaire, segurança nunca foi um complemento. Ao

longo de 30 anos como Fábrica de Software, construímos uma cultura sólida onde a proteção

é parte essencial de todo o processo de desenvolvimento.

Hoje, como Fábrica de IA, esse compromisso se torna ainda

mais relevante. Trabalhamos com tecnologias avançadas, dados sensíveis e sistemas críticos, o que exige

um nível ainda maior de rigor em segurança.

Nossa abordagem integra boas práticas desde a concepção

até a entrega, alinhando desenvolvimento, arquitetura e operações com os princípios mais atuais

de cibersegurança. Isso significa reduzir vulnerabilidades, antecipar riscos e garantir que cada solução

seja robusta, confiável e preparada para os desafios do mundo digital.

Se a segurança é uma prioridade para o seu negócio,

ela também precisa ser uma prioridade no desenvolvimento do seu software. Entre em contato

conosco e saiba como a Visionnaire pode ajudar seu negócio.